#Main

#Source Code

- 코드 구조를 보니, 입력값을 sha1로 암호화한것과 "240610708"을 md5로 암호화한 것이 같아야 한다.

- "=="가 미심쩍다.

#"=="취약점(Magic Hashes)

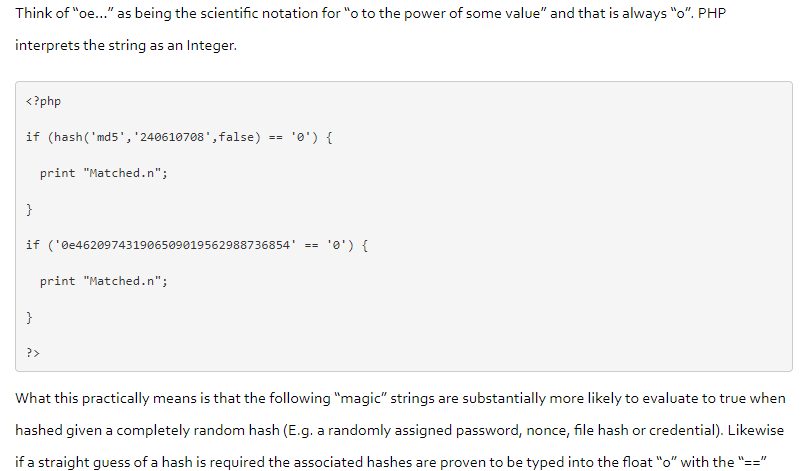

- "=="비교는 '느슨하게 같다'라는 의미를 가진다.("==="가 보안상 뛰어남)

-> 해당 비교에서 '0e'로 시작할 경우, 거듭제곱의 의미를 가지므로, 0e1234와 0e5678은 true가 된다.

0e1234 : 0*10^1234 = 0

0e5678 : 0*10^5678 = 0

참고사이트 : https://www.whitehatsec.com/blog/magic-hashes/

#소스보기에서 주어진 값 "240610708"을 md5로 인코딩

- '0e'로 시작한다.

#사이트에서 sha1 magic hashes 확인

- '10932435112'의 해쉬값이 '0e'로 시작한다.

#end

'HackCTF > Web' 카테고리의 다른 글

| HackCTF Input Check - [150] (0) | 2021.08.29 |

|---|---|

| HackCTF Time - [150] (0) | 2021.08.28 |

| HackCTF Login - [100] (0) | 2021.08.26 |

| HackCTF ReadFile - [100] (0) | 2021.08.25 |

| HackCTF Guess me - [100] (0) | 2021.08.21 |